ご無沙汰しています。

Ndictです。

今回は、2024年にセキュリティ業界を大きく揺るがした「WorstFit(ワーストフィット)」について整理します。

WorstFitは、単なる入力チェック漏れや実装ミスではありません。

Windowsが長年維持してきた互換性仕様、特にANSI変換におけるBest-Fit挙動が、セキュリティ上の攻撃面になった問題です。

そして厄介なのは、この問題が2026年現在でも完全には片付いていないことです。

OS、言語、ツール、アプリケーションのどこか一箇所を直せば終わる話ではありません。

複数のレイヤーにまたがる「仕様の隙間」として残り続けています。

この記事では、WorstFitの仕組み、PHP-CGI・Python・Cuckoo Sandboxで起きた具体例、日本語Windows環境が特に影響を受けやすかった理由、そして実務で取るべき対策までを順番に説明します。

1. 30年越しの互換性が攻撃ベクトルになった

2024年6月、PHP-CGIに深刻な脆弱性である CVE-2024-4577 が公開されました。

この脆弱性では、特定条件下のWindows環境で、リモートから任意のコード実行、いわゆるRCEが成立します。

Webサーバー上で攻撃者が任意のコードを実行できるため、実運用環境への影響は非常に大きいものでした。

特に問題になったのは、日本語・中国語などの特定ロケールを使用するWindows環境が影響を受けた点です。

同じPHP-CGIであっても、OSの言語環境やコードページによって危険度が変わる。これは一般的なWebアプリケーション脆弱性とは少し性質が違います。

この背景にあるのが「WorstFit」です。

WorstFitは、WindowsのBest-fit mappingという文字セット変換の挙動を悪用する考え方です。

この問題を構成する要素は、大きく3つあります。

• ANSIベースの古いWindows API

• 互換性維持のための暗黙のBest-Fit変換

• アプリケーション側の「この入力は安全である」という前提

それぞれ単体では、必ずしも明確なバグとは言い切れません。

Windowsは後方互換性のために文字を変換している。

アプリケーションは入力時点で危険な文字がないことを確認している。

言語やツールはOSのAPIに従って処理している。

しかし、それらがレイヤーをまたいで接続された瞬間、セキュリティ境界が崩壊します。

これがWorstFitの本質です。

2. WorstFitの正体:Windowsが文字の意味を変えてしまう

現代のアプリケーションでは、Unicode、特にUTF-8を前提に文字列を扱うことが一般的です。

一方で、Windowsには古い時代から残っているANSI版APIがあります。Windows APIには、関数名の末尾に A が付くANSI版と、W が付くUnicode版が存在します。

たとえば、コマンドライン文字列を取得するAPIであれば、GetCommandLineA() と GetCommandLineW() があります。

A 系のAPIはANSIコードページを前提とします。

日本語環境であれば、ここでCP932が関係します。

問題は、Unicodeの文字をANSIへ変換する際に、Windowsが「表現できない文字」を単純にエラーにするとは限らないことです。

Windowsは、見た目や意味が近い文字へ置き換える場合があります。

これが Best-fit mapping です。

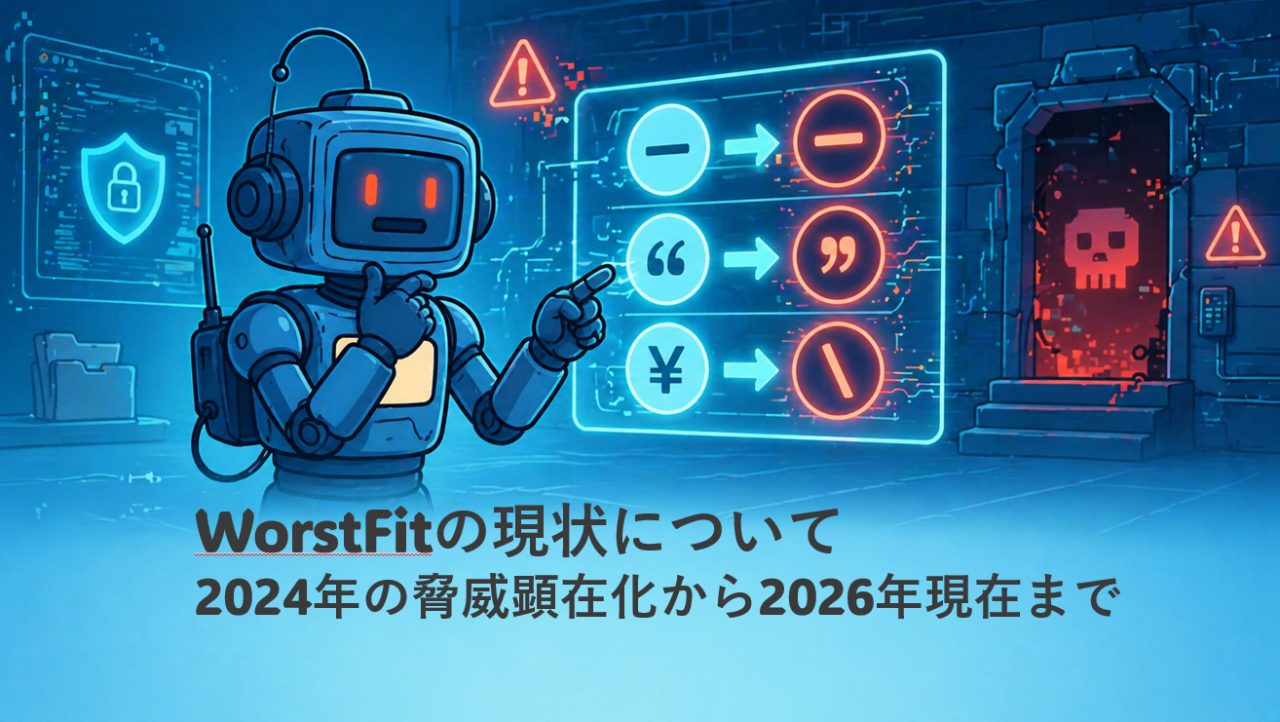

たとえば、次のような変換が発生します。

• √ → v

• ∞ → 8

このあたりは、まだセキュリティ上の影響は限定的です。

しかし、変換対象が制御文字に近い意味を持つ場合、状況は変わります。

• %AD(ソフトハイフン) → –

• "(全角ダブルクォート) → “

• ¥(円記号) → \

ここで変換される先の文字は、単なる見た目の文字ではありません。

– はコマンドラインオプションとして使われます。

” は引数の区切りや文字列の境界として使われます。

\ はWindowsのパス区切り文字として使われます。

つまり、Best-fit mappingによって、無害に見えた文字がプログラムの制御構造に影響する文字へ変換されます。

ここが危険です。

ただし、どの文字がどの文字へ変換されるかはコードページによって異なります。

日本語環境のCP932、簡体字中国語のCP936、繁体字中国語のCP950、欧文系のCP125x、タイ語のCP874など、環境ごとに危険な文字の組み合わせが変わります。

3. 検査した文字列と、実行される文字列が一致しない

WebアプリケーションやWAFは、入力された時点の文字列を検査します。

たとえば、ユーザーから %AD や " や ¥ が送られてきたとします。

Web層では、それらは危険なハイフンでも、クォートでも、バックスラッシュでもありません。

そのため、入力チェックはこう判断します。

「危険な文字は含まれていない」

しかし、その文字列がWindows APIや外部ツールのレイヤーに渡り、ANSI版APIを経由した瞬間、文字の意味が変わります。

Web層では無害だった文字が、別のレイヤーでは以下のように変換されます。

• ソフトハイフンが – になる

• 全角ダブルクォートが ” になる

• 円記号が \ になる

結果として、入力チェックを通過した後に、攻撃に使える文字へ変化します。

つまり、検査時点のデータと、実行時点のデータが一致していません。

これは非常に致命的です。

通常のセキュリティ対策は、「入力を検査し、危険なものを除外する」という前提で成り立っています。

しかしWorstFitでは、検査後にWindowsのANSI変換や呼び出し先ツールの処理によって文字の意味が変わるため、その前提自体が崩れます。

この問題は、単なるサニタイズ漏れではありません。

開発者が入力を検査していても、言語側が適切にエスケープしていても、OSや呼び出し先ツールのレイヤーで意味が変わる可能性がある。

これがWorstFitの怖さです。

このシミュレーターでは、Web層では安全に見えた文字が、WindowsのANSI APIを通過した瞬間に危険な文字へ変換される流れを示します。

重要なのは、攻撃者が最初から – や ” や \ を送っているわけではないことです。

攻撃者は、一見すると別の文字を送ります。そしてWindows側の変換に巻き込ませます。

「危険な文字を送る」のではなく、「安全に見える文字を、後段で危険な文字へ変換させる」。

ここがWorstFitの発想です。

4. なぜ日本語Windows環境が特に危険だったのか

WorstFitが特に問題になった理由の1つが、日本語Windows環境との相性です。

日本語Windowsでは、CP932というコードページが深く関係します。

これはShift_JISを拡張したWindows固有の文字コード体系です。

CP932には、半角記号と見た目が似ている文字や、歴史的な互換性のために特殊な扱いを受ける文字があります。

代表例が円記号です。

日本語環境では、キーボード上の ¥ と、Windows内部のパス区切りである \ が歴史的に近い関係を持っています。

普段からWindowsのパスで C:¥Users¥… のように表示されることがありますが、内部的にはバックスラッシュとして扱われます。

この文化的・歴史的な互換性が、WorstFitでは攻撃面になります。

ただし、ここで注意が必要です。WorstFitは「日本語環境だけの問題」ではありません。

CVE-2024-4577では、CP932(日本語)、CP936(簡体字中国語)、CP950(繁体字中国語)が特に問題になりました。

一方、Argument SplittingではCP125xやCP874など別のコードページも関係します。

つまり、日本語Windows環境はWorstFitの影響を受けやすい条件の一つですが、WorstFit全体はコードページ依存の広い問題として見るべきです。

5. 「今どきWindowsでWeb?」という誤解

この話をすると、モダンな開発環境に慣れた人ほど、こう考えるかもしれません。

「今どきWindows上で直接PHPを動かすWebサーバーなんてあるのか?」

Docker、Linux、WSL、クラウドネイティブな構成に慣れている人からすれば、自然な疑問です。

しかし、現場には普通にあります。

特に日本の企業システムでは、以下のような環境が残っています。

• Windows Server + IIS + PHP の古い業務システム

• 社内ポータルや受発注システム

• XAMPP、WampServer、Laragonなどで構築された簡易サーバー

• 部門内で長年使われている非公式な社内ツール

• PythonやJavaで書かれたWindows上の業務自動化スクリプト

これらは、必ずしもインフラ管理台帳に明確に載っているとは限りません。

「昔から動いているから触らない」

「担当者が退職して誰も詳細を知らない」

「インターネットには出ていないと思っていた」

こうした理由で、更新されないまま残り続けます。

WorstFitのような問題は、このような環境に刺さります。

最新のクラウド環境だけを見ていると見落としますが、攻撃者は古いWindowsサーバーも、放置された社内ツールも、公開されたままの管理画面も探します。

レガシー環境は、存在していないのではありません。

見えていないだけです。

6. 具体例:WorstFitが実際に何を壊したのか

ここからは、WorstFitによって実際にどのような問題が起きたのかを見ていきます。

扱う例は以下の3つです。

• ① PHP-CGI RCE

• ② Python 引数分割

• ③ Cuckoo Sandbox脱出

この3つの事例に共通しているのは、攻撃者が最初から危険な文字を送っているわけではないという点です。

PHP-CGIの例では、攻撃者は通常のハイフン – ではなく、ソフトハイフン %AD を送ります。

入力時点では通常のハイフンではないため、既存の防御をすり抜けます。

しかし、WindowsのBest-Fit変換によって – として扱われることで、PHP-CGIのオプション解釈に到達します。

Pythonの例では、開発者はリスト形式で安全に引数を渡しているように見えます。

しかし、呼び出し先のツールがANSI系APIでコマンドラインを解釈すると、全角ダブルクォート " が半角の ” に変換されます。

その結果、本来1つだった引数が分割され、別のオプションとして解釈されます。

Cuckoo Sandboxの例では、ファイル名に含まれる円記号 ¥ が、Windows上でバックスラッシュ \ に変換されます。

単なるファイル名だったはずの文字列が、ディレクトリを遡るパスとして扱われ、サンドボックスの境界を越える可能性が生まれます。

つまり、3つとも構造は同じです。

入力時点では無害だった文字が、別レイヤーに渡った後で危険な意味を持つ文字へ変換される。

WorstFitは、特定のアプリケーションだけの問題ではありません。

Web、CLI、ファイルパス、サンドボックスなど、文字列がOSや外部ツールへ渡される場所で同じ種類の破綻が起こります。

なお、Argument Splittingで使われる文字はコードページによって異なります。

全角ダブルクォート " による引数分割は、主にCP125x / CP874系の例として説明されます。

一方、日本語環境のCP932では、円記号 ¥ がバックスラッシュ \ に変換される挙動も重要です。

つまり、「引用符だけが危険」という話ではありません。

危険な文字はコードページごとに変わります。

ここがWorstFitの厄介なところです。

7. 2024年から2026年へ:問題は広がった

WorstFitは、2024年時点では「WindowsのBest-Fit変換を悪用する新しい攻撃面」として注目されました。

しかし、その後の状況を見ると、これは一つのCVEで終わる問題ではありませんでした。

最初に大きく注目されたのは、PHP-CGIのCVE-2024-4577です。これは、ソフトハイフンがWindowsのBest-Fit変換によって通常のハイフンとして扱われ、PHP-CGIの既存防御をすり抜ける問題でした。

この脆弱性は、研究上の話にとどまりませんでした。実際の攻撃キャンペーンでも悪用され、初期アクセス後にPowerShell経由でCobalt Strike系のペイロードが実行されるなど、侵入後の展開に組み込まれました。

ただし、WorstFitの問題はPHPだけに限定されません。

その後、さまざまなWindows向けCLIツールやアプリケーションで、同じ構造の問題が調査されました。文字列を受け取り、Windows APIを経由し、ANSI変換が入り、呼び出し側と呼び出される側で文字列の意味が変わる。この構造を持つツールでは、同種の問題が現れる可能性があります。

公式トラッキングリストでは、以下のように複数のWindows向け実行ファイルがWorstFitの影響対象として整理されています。

| バイナリ | ステータス |

| svn.exe | CVE-2024-45720 |

| curl.exe | Won’t Fix |

| openssl.exe | Other |

| p4.exe | CVE-2024-8067 |

| plink.exe | Fixed |

| psql.exe | Won’t Fix |

| tar.exe | Won’t Fix |

| wget.exe | Other |

| excel.exe | CVE-2024-49026 |

この表から分かる通り、WorstFitは「すべて解決済み」でも、「すべて未修正」でもありません。

CVEが割り当てられたもの、Fixed とされたもの、Won’t Fix とされたもの、Other 扱いのものが混在しています。

ここに、この問題の扱いづらさがあります。

通常の脆弱性であれば、「該当製品をアップデートする」で話が終わることがあります。しかしWorstFitでは、問題がOS、コードページ、言語ランタイム、呼び出し先ツール、アプリケーション設計の境界にまたがっています。

あるツールでは修正対象として扱われる。

別のツールでは、OSの仕様に起因するため自分たちの問題ではないと判断される。

さらに別のケースでは、実害や再現条件の評価によって Other 扱いになる。

つまり、WorstFitは単一ベンダーの単一パッチで終わる問題ではありません。

対応状況がツールやベンダーごとにばらついている以上、利用者側は「どのツールが直ったか」だけでなく、「自分の環境でどの経路がANSI変換を通るのか」を見なければなりません。

この構造がある限り、WorstFit系の問題は別の場所にも現れます。

8. 誰が直すべきなのか

WorstFitが厄介なのは、責任の所在が非常に曖昧な点です。

OS側から見ると、Best-fit mappingは後方互換性のための仕様です。

昔のソフトウェアを動かし続けるために、Windowsは長年この挙動を維持してきました。

これを突然無効化すれば、古い業務アプリケーションや一部の環境で文字化けや動作不良が発生する可能性があります。

そのため、OS側は簡単には変えられません。

一方、ツール側から見ると、文字を変換しているのはOSです。

curl や tar や psql のようなツールの立場からすれば、「自分たちはOSから渡された文字列を処理しているだけだ」という主張になります。

言語側から見ると、さらに複雑です。

PythonやPHPやJavaは、できる限り安全に引数を渡そうとします。

エスケープ処理を行い、シェルを介さず、リスト形式で引数を渡すような安全策もあります。

しかし、変換がOSや呼び出し先ツールの内部で発生する場合、言語だけで完全に防ぐことは困難です。

結果として、以下のような構図になります。

• OS:互換性のために仕様を変えにくい

• ツール:OSが変換しているだけだと考える

• 言語:自分たちは安全に渡していると考える

• アプリケーション:どのレイヤーで変換されるか把握しきれない

誰も完全に間違っていません。

しかし、全員が自分のレイヤーでは正しく動いていると主張した結果、利用者と運用者がリスクを背負うことになります。

ここがWorstFitの一番苦い部分です。

9. 2026年時点の現実的な到達点

2026年時点での現実的な対処は、根本修正というより「変換が発生する経路を減らす」方向です。

特に重要なのが、ANSI版APIを避け、Unicode版APIを使うことです。

Windows向けのプログラムでは、以下のような選択が重要になります。

| 避けたいもの | 使うべきもの |

| getenv() | _wgetenv() |

| getcwd() | _wgetcwd() |

| int main(int argc, char* argv[]) | wmain(int argc, wchar_t* argv[]) |

| GetCommandLineA() | GetCommandLineW() |

要するに、ANSI変換を挟まない経路を選ぶということです。

一部の言語ランタイムやツールでは、Wide APIへの移行や内部処理の見直しが進んでいます。

ただし、これは既存のすべての環境を救うものではありません。

古いWindowsサーバー、古いPHP、古いCLIツール、放置された業務スクリプトは、その恩恵を受けません。

「最新バージョンでは対策されている」ことと、「現場で動いているシステムが安全である」ことは別です。

ここを混同すると危険です。

10. 実務で取るべき対策

WorstFitに対して、現実的に取れる対策を整理します。

1. 言語・ランタイム・ツールを更新する

最優先は、使用している言語ランタイムやCLIツールを更新することです。

Python、Node.js、PHP、Rust、Goなど、Windows上で外部コマンドや環境変数、ファイルパスを扱う処理は、内部実装の影響を受けます。

古いバージョンを使い続けている場合、Wide API対応やWorstFit関連の緩和策を受けられません。

まずは、現在のバージョンを棚卸しする必要があります。

2. Windows + ANSI 経路を可視化する

次に必要なのは、どこでANSI変換が発生しているかを把握することです。

特に以下のような箇所は確認対象です。

• Windows上で動くWebサーバー

• CGIとして動くPHP

• 外部コマンドを呼び出すスクリプト

• ファイル名を外部ツールへ渡す処理

• 環境変数やカレントディレクトリを使う処理

• 古いWindows向けCLIツール

重要なのは、「Webアプリの入力チェックだけ見ても不十分」ということです。

文字列がどのレイヤーを通り、どのAPIに渡るかまで追う必要があります。

3. UTF-8へ寄せる

可能であれば、システム全体をUTF-8前提に寄せるべきです。

Windowsには「ベータ:ワールドワイド言語サポートでUnicode UTF-8を使用」という設定があります。

これにより、ANSI API経由でのコードページ依存変換を抑制できる場合があります。

ただし注意点もあります。

古いソフトウェアでは、UTF-8モードにより文字化けや動作不良が発生する可能性があります。

そのため、本番環境でいきなり有効化するのではなく、検証環境で影響を確認する必要があります。

4. 外部コマンド呼び出しを減らす

WorstFitは、外部コマンド呼び出しと非常に相性が悪い問題です。

Webアプリや業務スクリプトから、ユーザー入力を含む文字列を外部コマンドへ渡す設計は、できる限り避けるべきです。

どうしても必要な場合は、以下を確認します。

• シェルを介さない

• 引数をリスト形式で渡す

• 呼び出し先ツールがUnicode APIを使っているか確認する

• 許可リスト方式で入力を制限する

• ファイル名やURLをそのままコマンド引数にしない

ただし、リスト形式で渡せば絶対安全という話ではありません。

WorstFitでは、呼び出し先がANSI APIを使うだけで変換が起きる可能性があります。

したがって、呼び出し元だけでなく、呼び出し先も含めて見る必要があります。

5. レガシー環境は隔離を検討する

最も現実的で厳しい話をします。

長年放置されたWindows Server上のWebシステムや、誰も保守していない社内ツールについては、部分的な緩和策だけでは不十分な場合があります。

その場合、選択肢は限られます。

• インターネットから切り離す

• VPNや閉域網経由に限定する

• 認証とアクセス制御を強化する

• 監視対象として明確に登録する

• 可能なら再構築する

「古いが動いているから安全」ではありません。

古いが動いているということは、古い前提のまま攻撃面として残っているということです。

11. 本質はトラストバウンダリの崩壊

WorstFitの本質は、トラストバウンダリの崩壊です。

トラストバウンダリとは、信頼できる領域と信頼できない領域の境界です。

Webアプリケーションでは、ユーザー入力を受け取る時点が典型的な境界です。

しかしWorstFitでは、境界が1つでは足りません。

Web層で安全と判断された文字列が、OS層で別の意味へ変換されます。

アプリケーション層で1つの引数として扱われた文字列が、呼び出し先ツールでは複数の引数として解釈されます。

ファイル名として受け取った文字列が、パス区切りを含むパストラバーサルとして解釈されます。

つまり、レイヤーをまたぐたびに、データの意味が変わる可能性があります。

このとき、最初の入力チェックだけでは安全を保証できません。

安全性は、入力時点だけでなく、実際に使われる直前の文脈でも確認しなければなりません。

WorstFitは、この当たり前を非常に嫌な形で突きつけてきます。

12. まとめ:正常な仕様が攻撃になる時代

WorstFitは、単一の脆弱性ではありません。

歴史的な互換性、OSのBest-Fit挙動、アプリケーションの入力検査、外部ツールの引数解釈が重なって発生する構造的な問題です。

そして最大の問題は、これを完全に修正する主体が存在しないことです。

Microsoftは互換性を理由に簡単には変更できない。ツール側はOSの問題だと考える。

言語側は可能な限り回避策を入れるが、すべての呼び出し先までは制御できない。

その結果、現場の開発者と運用者が、レイヤー間の変換まで意識しなければならない状況になっています。

WorstFitから学ぶべきことは、単に「WindowsのANSI APIは危ない」という話ではありません。

より本質的には、次の3つです。

• 入力時点で安全でも、実行時点で安全とは限らない

• レイヤーをまたぐと、データの意味は変わり得る

• 互換性のための仕様は、攻撃者にとっても利用可能である

古い仕様は、ただ古いだけではありません。

動き続けている限り、攻撃面として残り続けます。

WorstFitは、その現実を非常にわかりやすく示した事例です。

これからもこうした技術の深い部分を追いかけていきたいと思います。

参考情報

• WorstFit 公式トラッキングリスト

• DEVCORE: WorstFit: Unveiling Hidden Transformers in Windows ANSI!

• DEVCORE: CVE-2024-4577 PHP CGI Argument Injection Vulnerability

• Cisco Talos: 日本に対するCVE-2024-4577悪用キャンペーンの分析