セキュリティをチェックするツールがたくさん入っています。

逆にいえば攻撃にも使えてしまう包丁のようなOS。

セキュリティチェックツールを使い脆弱性を探すテストをペネトレーションテストといいます。セキュリティだけでなくKali Linuxに入っている便利なツールを使って環境設定の現状や不備について確認することが出来るので便利です。実際に私達もこれらのツールをシステム構築時にカジュアルに使っています。

セキュリティの啓蒙の為

本連載では脅威とセキュリティについてわかり易く解説します。

お客様が弊社にシステムの依頼をする時には利用したいサービスが目的であって、そこにまつわるサーバーへの攻撃の防衛であったり機器のセキュリティや障害耐性はお客様からしたら優先度は低くなりがちです。

つまり、大切なのは魅力的なWEBサイトを運営できる事であったり、業務システムが正常に動けばいいのであるので、要件定義でもあまり重要視されない場合がほとんどです。なぜならば、システムのセキュリティがあがろうが利益は生みません(重要)、限られた打ち合わせなら利益を生む為の施策について検討する方が有意義です。そのように、セキュリティというのは要件定義や見積もりには表だって特別顔を出さないサービスとして、専門家なら当然実施しているのが現状です。技術者としてはこれもあれもと完璧を求めたいですが、一番の問題はセキュリティを強くしようとするほど、運用の手順が増えてお客様の利便性を損ない複雑化する、そして複雑さは誰も望まない。そこで、私共としてはバランスを重視しています。ただ、工数も増えますので積極的に提案し辛いのも事実です。

漏えい事件により注目される分野

ところが昨今では、ベネッセの情報漏えい事件やSony picturesの事件、さらには政府のサイバーセキュリティ基本法制定とサイバーセキュリティがクローズアップされてきた事で、セキュリティ分野が急速に見直されてきています。お客様の方からシステムのセキュリティ対策を目的に依頼のご相談される事も増えております。

今回は冒頭でご紹介しているKali Linuxの紹介を致します。

※他人のサーバーに対してペネトレーションテストツールを実行すると

下記の可能性がありますので自分のローカルサーバーのみにする事。

以下の可能性が考えられます。

・プロバイダから警告が来ます。

・不正アクセスで逮捕、逮捕されなくても拘留されます。

・企業から賠償金を請求されます。

攻撃者の心理

攻撃者の大きな手順としては

1. 索敵

サーバーや動いているサービスについての情報を集める

2.攻撃

情報の中からセキュリティホールをつく

スキャンソフトを使い脆弱性を発見します。

空き巣の下見と同じです。

3.改竄

侵入成功したらログ改竄や専用の出入り口を作る

改竄ツールやバックドアをつくります。

この段階に入ってしまったサーバーは発見した場合停止させなければいけません。

4.蹂躙

ファイルを盗んだり、WEBサイト改竄、盗聴

乗っ取ってボットにし犯罪の踏み台に。

企業の信頼が失われる事になります。

恐ろしい・・。

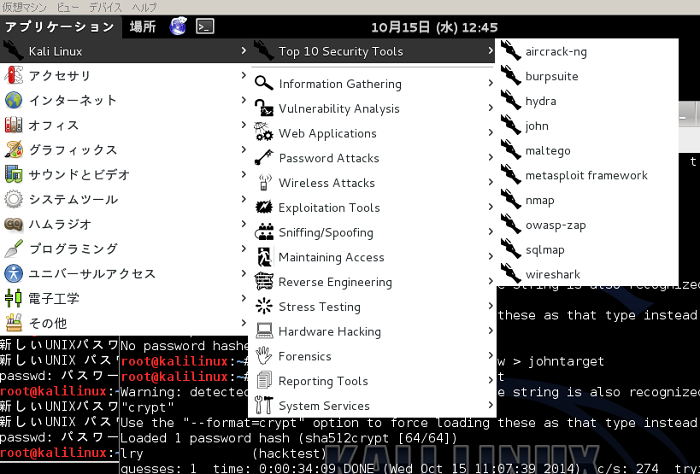

Kali Linux収録ツール 代表的なもの

aircrack-ng

イメージ。

実は危険もはらむ無線LANやwifi

脆弱な無線かどうか判定できます。

攻撃者は無線の傍受とクラッキングに。

某携帯ゲーム機のwifiはWEPキーを入手し放題です。

無線傍受した人間が何をするかというと犯罪の踏み台や

不正侵入が目的。

WEPは楽々パスを入手できます。

使用はおすすめできません。

burpsuite

プロキシとしてWEBブラウザの通信内容をキャプチャできます。

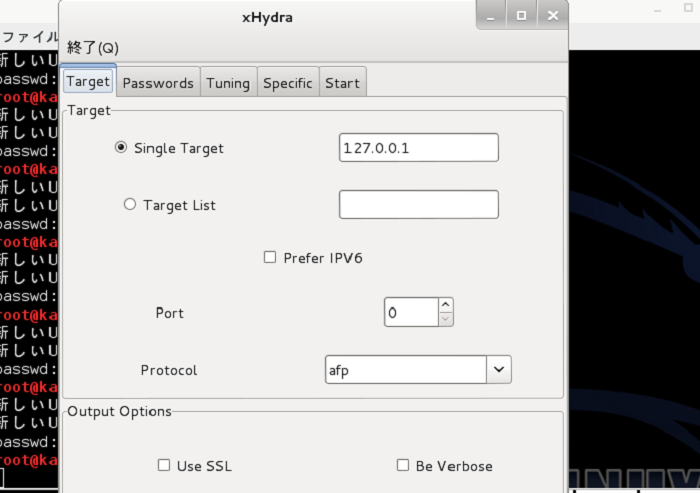

hydra

アカウントクラッキングツール。

Gmailやfacebookはもとよりwebのパスワード認証の脆弱性のチェックに使ってはダメですよ。ローカルサーバーで自身のパスの強度をチェックしてください。

防ぐにはパスワードを長くする事や画像認証などです。

xhydra

コマンドラインで# xhydra

で立ち上がります。

hydraのGUI版で高性能。

john

サーバー内に脆弱なアカウントがないか

パスワードの強度をチェックできます。

crunch

最少文字数と最大文字数を指定したパスワードを生成して

hydraなどのツールでブルートに使う辞書を作ります。

ブルートとはCPUの演算処理能力をフルに使って

ログインを延々と繰り試す総当たり攻撃の事です。

maltego

ドメイン、サーバー、DND、メールアドレス、ネットワークに関するあらゆる情報を自動的に取得してくれる凄いツール。そしてそのドメインに関連するサーバーやネットワークとグラフィックで視覚的に把握できるのが魅力です。

- 関連付けられた電子メールアドレス

- 関連付けられているWebサイト

- 関連付けられた電話番号

- 関連付けられている社会集団

- 関連付けられている企業や組織

グラフィカルに蜘蛛の巣のように関連情報がわかります。

nmap

ポートスキャンツール。

実はポートスキャンだけでなくOSのバージョンから動いているサービスのバージョンやwhoisまでわかるので外部にそれらの情報が洩れていないかチェックできます。攻撃者はこれを使い下見の道具に使います。

通常の使用

|

1 |

# nmap スキャン対象IPアドレス |

自サーバをスキャンする

|

1 |

# nmap localhost |

オプションを加える場合

|

1 |

# nmap [オプション] スキャン対象IPアドレス |

owasp-zap

WEBサイトの脆弱性をチェックするツール。

- クロスサイトスクリプティング(反射型)

- SQLインジェクション

など。

SQLインジェクションは不正な文字列を打ちこむことによって

データベースから情報を引き出す攻撃です。

sqlmap

sqlインジェクションが可能かどうか判別できるツール。

sqlを使っている動的なサイトには

このツールでのテストは行いたいところです。

hping3

Dosツール。

synfoodやICMP Floodなどの攻撃が出来るのでDoSに対しての脆弱性をチェックできます。単体のチェックツールとしてはいまいちかなと。もし重くなったり表示出来なくなったりしたらサーバ設定を見なおしてください。

metasploit

※危険 このツールを悪用した場合に、悲劇的な結末を迎える可能性があります。

トロイの木馬型ウィルスを生成し、感染させたWindowsクライアントを乗っ取ります。

不用意に怪しい実行ファイルをクリックしたらどうなるかという事が体験できます。

- 変なファイルは開かない

- 拡張子はしっかり表示させておく

といった当たり前の事が大切です。

このツールは様々な攻撃パターンが用意されており、システムに攻撃を行い問題が生じないか確認することにより、脆弱性がないか検証が出来ます。

悪用厳禁。

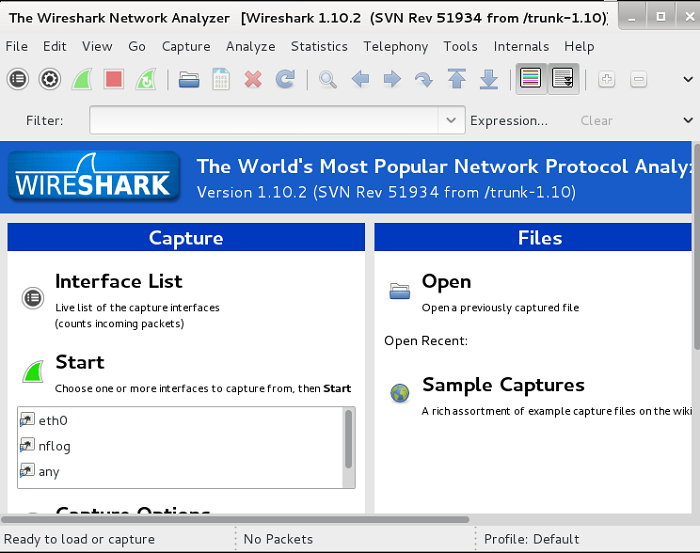

wireshark

パケットを盗聴し解析するツールです。

メールなど安全なプロトコルを使っていないかチェックできます。

盗聴を防ぐにはSSLなど暗号化に対応したプロトコルにしておく必要があります。

他にもたくさんあります

今回はおおざっぱに有名なツールを紹介させて頂きました。『攻撃者の心理 』シリーズとして連載という形で少しずつご紹介させて頂きますのでよろしくお願いします。

バックナンバー