涙が出ちゃう。

お世話になります。代表の加藤です。

日々打ち合わせや制作で、奔走しています。

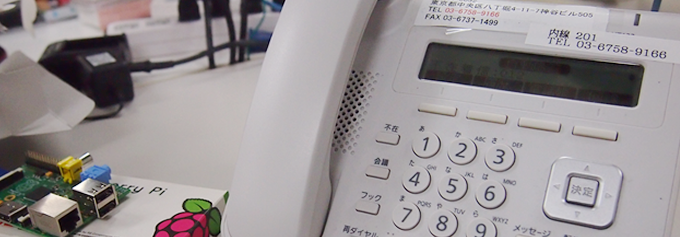

ところで、法人化してからやはり会社という事で、社内はグループフォンをアジルフォン+社内SIPサーバーで構築しました。グループフォン導入すると高いですしね。SIPサーバーはAsteriskでオープンソースのPBXです。こちら構築はスタッフの優女史が担当してるので、後日構築記録を書くとは思いますが、運用して約1ヶ月程。問題なく動作してますが、一つ困った事もあります。

外部から攻撃を受ける

2013年に一般社団法人 JPCERT コーディネーションセンターの発表、また近年ではアジルフォンも公表しているように、不正利用をしようとして無作為に攻撃をしてくるのです。日々有人監視の上、社内設置してあり限られたサービスとアジルフォンも日々規制してるので非常事態になる事はないですが、優女史の凄く連打されるんです!という報告があり、気持ちの良い物ではないです。Fail2banあたりで対策を行いますが、まずは現状の攻撃状況を確認してみる事にします。ちなみに驚く事に運用して僅か2週間半で偵察から攻撃が始まりました。

参照リンク:

SIP サーバの不正利用に関する注意喚起

IP電話乗っ取り事件、原因は「ID・パスワードの初期設定」か

実際に社内にあり、SIPサーバーのみで余計なサービスも動いてない状況ですので、実際の攻撃を今後のセキュリティ対策資料として記録しておきます。実際の組み込みや運用、そして対応などは別に記事なりますが参考までに。あ、問い合わせも受けてます。

この社内のAsterisk SIPサーバーは6月3日から構築を初め、

6月7日にアジルフォンとの連携し内線を組み込みました。

ログを見てみると外部から最初の記録は、

chan_sip.c: Registration from ‘100

<sip:100@こちらサーバー:ポート>’ failed for ‘159.8.93.40’ – No matching peer found

内線100番で1発だけ様子見に来たようです。

それ以外にもなんか変な接続きてますとログあり。これからログを解析して行きますが、

運用して僅か18日で来たので、多分ポートスキャンして無作為で手動で様子を見に来たのでしょうか。

Whoisで逆に追うと159.8.93.32~159.8.93.47は、

Abuse contact for ‘159.8.93.32 – 159.8.93.47’ is ‘abuse@softlayer.com’

という事でこちらの会社softlayer.comが管理している事になります。

間違えて接続しようとしたというケースもありますので、これは様子見です。

それから3分後…

chan_sip.c: Registration from ‘1000 <sip:1000@こちらサーバー:ポート>

‘ failed for ‘159.8.93.40’ – No matching peer found

ああ、これは完全に確信犯です。

早速接続元を確認しましょう。

http://www.softlayer.com/

そうですね。IBMのソフトレイヤー クラウドサービスで、

これは完全にクラッカーに乗っ取られたBOTでしょうか。

ただ、2発間違った接続だけでは通報はできません。

その後のログも見てみます。

chan_sip.c: Registration from ‘100100 <sip:100100@こちらサーバー:ポート>

‘ failed for ‘159.8.93.40’ – No matching peer found

6月25日 15時52分47秒

chan_sip.c: Registration from ‘100123 <sip:100123@こちらサーバー:ポート>’ failed for ‘159.8.93.40’ – No matching peer found

スクリプト(無人)かどうか分かりませんが、内線100がダメなら、1000番、次に100100番とガッツのある攻撃です。

この数分後の行動から見て完全に手動です。まだ弾かれてないな?と100123番と連打に様相を見せてきます。

Jun 25 16:07:13 Registration from ‘1004 <略 failed for ‘159.8.93.40’

Jun 25 16:14:30 Registration from ‘1005 <略 failed for ‘159.8.93.40’

ここで1003番から1005番まで弄ってきます。ここで彼の攻撃は終わります。この159.8.93.40は本人かもしくは乗っとったサーバーで足がつくのでしょうか?それともソフトレイヤー社の規制に掛かったのでしょうか。何れしても攻撃が合計5~6回怪しげな偵察が終わります。

彼が本気を出してくる

それから4日後、

6月29日 10時04分37秒 連打の攻撃が始まります。

‘<sip:1001@<略153.215.20.211>’ failed for ‘37.8.35.109’ – No matching peer found

10:04:37 Registration from ‘”4800″ <sip:4800@<<略>> ‘37.8.35.109’

10:04:43 Registration from ‘”151″ <sip:151@<<略>> ‘37.8.35.109’

— 略 —

10:31:21 Registration from ‘”200″ <sip:200@<<略>>

‘37.8.35.109’ – Wrong password

結局この日 彼は5000発を連打して攻撃は止まります。

これでシステムガーディアンの内線番号がバレます。

まぁ内線分かっても、どうしようもないとは思いますが。

まだ数名しかいない会社ですしね。

で、いったい相手はどっから来たのか。

IPアドレス 37.8.35.109

逆引きをすれば、何かと話題のイスラエルのガザ地区。

ネットワーク名 :HBSAGAZA

運営組織 Hadara Gaza BSA

バラクーダにも乗ってるブラックリスト

ガチガチのブラックです。

ありがとうございました。

ここが中継場所か分かりませんが、

全く手の出せない地帯という事だけは分かります。

というかインターネット来てるのかと調べたら

普通にADSL通じてるとの事。

そして彼はまたホストを変えて攻撃をしてきます。

7月1日には212.83.154.218とフランスのTiscali France

7月2日にもフランスの212.83.154.218

…毎日BOT化された動きで内線で繋ごうとしてきます。

ですがなぜ取得した内線を使わないのか不思議な点。

攻撃側が同一という事であれば、

1.ソフトレイヤーで自由に使えるサーバーから偵察

2.攻撃砲台から集中砲火で内線判明。

3.フランスの砲台からなぜか辞書のように内線を調べ続ける。

この3だけがどうも腑に落ちない。数日捨て身でフランスから攻撃するから想像するに、フランスの砲台は乗っ取りと考えると、連絡にSIPを使おうとしていたのは分かるのですが…単に攻撃だけが目的ってなると???と。調べてみると昔のQ2のように電話サービスでお金を奪い取るというのが手法らしい。なんだか進化してるのだと関心したりだが、その続きもどうも分からない。このあたりは運用したノウハウや経験を貯めていこうと。

いずれにしても明日には不正中継は全て弾くサービスを入れる予定ですが、ここまで大規模の攻撃してるのを真に受けるとショックです。

メールだけじゃなくて電話という意味ですけど。今はIP電話やSIPをメインで使ってる会社まだ多くはないとは思いますが、今後どうなるかと考えると非常に怖いですね。

あれ?あまり役に立たない記事でしたか?

そうですか。