- 1 コマンドが効かないぞ、、あれ?

- 1.1 FreeBSD/qmailの良いところ

- 1.1.0.1 qmail本体をインストール

- 1.1.0.2 tcpserverをインストール

- 1.1.0.3 vpopmailをインストール

- 1.1.0.4 起動スクリプトを複製

- 1.1.0.5 スクリプトを置き換えます。

- 1.1.0.6 スパム対策 rblsmtpd

- 1.1.0.7 qmailブラックリストの設定

- 1.1.0.8 qmailホワイトリストの設定

- 1.1.0.9 自動初期設定スクリプト config-fast

- 1.1.0.10 qmail controlファイルの内容をチェック

- 1.1.0.11 tcprules設定

- 1.1.0.12 Sendmail抹殺システム enable-qmailスクリプト

- 1.1.0.13 vpopmailドメイン設定

- 1.1.0.14 vpopmailフィルターの調整

- 1.1.0.15 qmailメールシステム起動

- 1.1.0.16 他のサーバーからnmapを使ってポートの確認

- 1.1.0.17 第三者不正中継対策

- 1.1.0.18 BeckyやOutlookなどで確認

- 1.1.0.19 覚えておこう qmailの起動スクリプトはここだ!

- 1.1.0.20 覚えておこう qmailのログの見方はこうだ!

- 1.1.0.21 ※SpamAssassinをインストールした人用

- 1.1.0.22 備忘録 コピペで使えるvpopmail主要コマンド

- 1.1.0.23 qmailプログラム群一覧

- 1.1.0.24 qmail キュープロセス一覧

- 1.1.0.25 qmailスパムフィルター Spamdyke

- 1.1 FreeBSD/qmailの良いところ

freeBSD + qmail

FreeBSDでqmailを構築する利点は、複数パッチを当てなければ現代ではまともに使えないフランケンシュタイン状態のqmailのパッチや各種連携ソフトを野良でダウンロードしなくていいところです。また、FreeBSDは最近では型の扱いにシビアになってきてたり、新しいものではFreeBSDの仕様が変わり古いダウンロードソースではコンパイルで躓いたりもでてきました。

それを乗り越えていくと、WindowsMEのようにユーザーのコンパイルミス回避スキルはぐぐっと上がるのですが、時は短し恋せよ乙女、やはり目的はシンプルに便利なportinstallコマンドが容易されているのでちゃちゃっとインストールしましょう。

qmail本体については、1998年で開発終了しておりパッチや有志の人達が延命しているものの時代(お客様の要望)についていくのが厳しくなりつつあり、新しいメールサーバを建てるなら素直にPostfix+dovecotあたりをお勧めします。長くqmailのユーザー数を支えていたpleskも12でpostfix+dovecotの構成へ変化し移り代わりを感じます。

ところで、仕事ではほとんどはRedhat Linux系ですが、UNIX FreeBSDも触れる機会が時々よくあります。

お客さんのサーバーに渡された接続情報からSSHでログインしたら

コマンドが効かないぞ、、あれ?

となってちょっと調べるとFreeBSDだったとか(笑)

不意打ちを喰らったり。

FreeBSD/qmailの良いところ

枯れているところです。つまりバグがないので安定している٩(๑❛ᴗ❛๑)۶・・・といってもqmailは全く障害がなく安心というわけでなく、復旧のご依頼を時々頂いています。

━─━─━─━─━─━─━─━─━─━─━─━─━

Postfixなどメールサーバの構築を有償で承ります。

SMTP,POP3,IMAP,SSL,s25R対応

スパム,ウィルスにもフィルター対応

WEBブラウザでのアカウント管理対応

>>お問い合わせ

━─━─━─━─━─━─━─━─━─━─━─━─━

qmail本体をインストール

# cd /usr/ports

# portinstall mail/qmail

以下をチェック

*SMTP-AUTH_PATCH

*LOCALTIME_PATCH

*RCDLINK

===> Cleaning for qmail-1.03_8

[Updating the pkgdb

in /var/db/pkg … – 104 packages found (-0 +1) . done]

tcpserverをインストール

root@www# portinstall sysutils/ucspi-tcp

以下をチェック

*SSL

http://cr.yp.to/ucspi-tcp.html

===> Cleaning for ucspi-tcp-0.88_2

vpopmailをインストール

# portinstall mail/vpopmail

デフォルトのチェック

*AUTH_LOG

*DOCS

*FILE_LOCKING

*FPIC

*MD5_PASSWORDS

*ROAMING

*SEEKABLE

*USERS_BIG_DIR

以下を追加でチェック

*CLEAR_PASSWD

*SMTP_AUTH_PATCH

※スパムフィルタSpamAssassinをインストールする場合はチェック

*SPAMASSASSIN

*SPAMFOLDER

===> Cleaning for spamassassin-3.4.0_7

===> Cleaning for p5-Encode-Detect-1.01

===> Cleaning for p5-HTML-Parser-3.71

===> Cleaning for p5-HTTP-Date-6.02

===> Cleaning for p5-IO-Socket-IP-0.29

===> Cleaning for p5-Net-DNS-0.74_1

===> Cleaning for p5-NetAddr-IP-4.069_1

===> Cleaning for re2c-0.13.6

===> Cleaning for gnupg1-1.4.16_1

===> Cleaning for p5-IO-Socket-SSL-1.972

===> Cleaning for p5-ExtUtils-CBuilder-0.2802.12,1

===> Cleaning for p5-Module-Build-0.4205

===> Cleaning for p5-HTML-Tagset-3.20

===> Cleaning for p5-Socket-2.013

===> Cleaning for p5-Digest-HMAC-1.03

===> Cleaning for curl-7.36.0

===> Cleaning for p5-Net-SSLeay-1.58

===> Cleaning for ca_root_nss-3.15.5

===> Cleaning for vpopmail-5.4.32_4

起動スクリプトを複製

起動スクリプトをコピー

# cd /var/qmail/

# cp ./boot/maildir ./rc

中身を見てみましょう。

# cat /var/qmail/rc

# Using splogger to send the log through syslog.

# Using qmail-local to deliver messages to Maildir format by default

case “$1″ in

start)

exec env – PATH=”/var/qmail/bin:$PATH” \

qmail-start ./Maildir/ \

splogger qmail&

exit 0

;;

stop)

exec killall qmail-send

;;

*)

echo “Usage: basename $0 {start|stop}” >&2

exit 64

;;

esac

[/bash]

スクリプトを置き換えます。

スクリプトを置き換えを行います。

起動処理をまとめておくと便利です。

# vi /usr/local/etc/rc.d/qmail.sh

[bash] #!/bin/sh

name=qmail

HOSTNAME=hostname

case “$1” in

start)

#start qmail daemon

/var/qmail/rc start

echo “Start qmail …”

#SMTP ※rblsmtpdフィルタ適用

/usr/local/bin/tcpserver -qv -l0 -HR -u id -u vpopmail -g id -g vpopmail \

-x /usr/local/vpopmail/etc/tcp.smtp.cdb 0 smtp /usr/local/bin/rblsmtpd \

/var/qmail/bin/qmail-smtpd hostname /usr/local/vpopmail/bin/vchkpw /bin/true 2>&1|\

/var/qmail/bin/splogger smtp &

#SMTP-AUTH SUBMISSION

/usr/local/bin/tcpserver -qv -l0 -HR -u id -u vpopmail -g id -g vpopmail \

-x /usr/local/vpopmail/etc/tcp.smtp.cdb 0 submission \

/usr/local/bin/rblsmtpd \

/var/qmail/bin/qmail-smtpd hostname /usr/local/vpopmail/bin/vchkpw /bin/true 2>&1|\

/var/qmail/bin/splogger submission &

#POP3d

/usr/local/bin/tcpserver -R -H 0 110 /var/qmail/bin/qmail-popup $HOSTNAME \

/usr/local/vpopmail/bin/vchkpw /var/qmail/bin/qmail-pop3d Maildir 2>&1 \ | /var/qmail/bin/splogger pop3d &

;;

stop)

echo “Stop qmail …”

PID=/bin/ps -afwww | grep qmail | grep -v grep | awk '{print $1}'

if [ ! -z “$PID” ] ; then

/bin/kill ${PID} 1> /dev/null 2>&1

fi

;;

status)

/bin/ps -afw | grep qmail | grep -v grep

;;

*)

echo “usage: basename $0 {start|stop|status}” >&2

exit 64

;;

esac

-v すべてのメッセージを出す

-u uid ユーザーIDをuidに切り替える

-g -g gid グループIDをgidに切り替える

-H -H 逆引きをしない(リモートホスト名を調べない

-R -R ident(接続したサーバのユーザー情報について、付加的な情報を返す)しない-x /etc/tcp.cdb cdbデータベース(/etc/tcp.cdb)で制御する

-c 最大同時接続数をlimitに設定する(デフォルトは40)

-P 逆引き、正引きで相手の正当性を調査

実行権限付与

# chmod 755 /usr/local/etc/rc.d/qmail.sh

スパム対策 rblsmtpd

qmailで受け取り拒否を行うには、「rblsmtpd」を利用する。

世界中のメールサーバー管理者がそれぞれスパムのブロックリストを作っていくのは大変です。そこでスパム情報を共有しデータベース化しフィルタに利用できるようにしたものです。実はこの時点で/var/qmail/binの中にrblsmtpdは用意されているので、前項のSMTPの起動処理でrblsmtpdフィルタを適用しています。

個別のブラックリスト、ホワイトリストの定義ファイルは事項で解説しています。

注:Mail Abuse Prevention System Realtime Blackhole List

http://mail-abuse.org/

rblsmtpdはucspi-tcp-0.88パッケージに含まれており、実はtcpserverをインストールした際にrblsmtpdも/usr/local/bin/rblsmtpdにインストールされているので、新たにインストール作業を行う必要はなく、起動スクリプトに変更を加えるだけで使える。qmailスクリプトの該当の個所に、下記のような修正を加える。

tcpserver -v -u[qmaildのUID] -g[nofilesのGID]-x /etc/tcp.smtp.cdb \

0 smtp /var/qmail/bin/qmail-smtpd 2>&1 | /var/qmail/bin/splogger smtpd 3 &

修正前

tcpserver -v -u[qmaildのUID] -g[nofilesのGID]-x /etc/tcp.smtp.cdb \

0 smtp /usr/local/bin/rblsmtpd /var/qmail/bin/qmail-smtpd 2>&1 | /var/qmail/bin/splogger smtpd 3 &

修正後

qmailブラックリストの設定

/var/qmail/control/badmailfromで通常行います。

# vi /var/qmail/control/badmailfrom

@hogehoge.com

これはhogehoge.comから来るメールは全て叩き落とす設定。

qmailホワイトリストの設定

# mkdir /var/qmail/whitelist

# chown qmaild /var/qmail/whitelist

# touch /var/qmail/whitelist/IPアドレス

スパムとみなされメールが受け取れない場合に追加してください。

自動初期設定スクリプト config-fast

ホストネーム確認

# hostname

ドメイン名.net

Windowsコマンドプロンプトで

# nslookup ドメイン名.net

160.xxx.yyy.217

サーバーのIPが出ればDNSが浸透してます。大丈夫。

config-fastスクリプト実行

# /var/qmail/configure/config-fast hostname

Your fully qualified host name is ドメイン名.net.

Putting ドメイン名.net into control/me…

Putting ドメイン名.net into control/defaultdomain…

Putting ドメイン名.net into control/plusdomain…

Putting ドメイン名.net into control/locals…

Putting ドメイン名.net into control/rcpthosts…

Now qmail will refuse to accept SMTP messages except to ドメイン名.net.

Make sure to change rcpthosts if you add hosts to locals or virtualdomains!

qmail controlファイルの内容をチェック

レンタルサーバーの場合config-fastスクリプトを使うと

レンタルサーバーの元々のFQDNが設定される場合がある、注意。

control/以下のファイルによってqmailを制御しています。

[root@sysg-freebsd /usr]# cd /var/qmail/control

[root@sysg-freebsd control]# ls

defaultdomain locals.lock plusdomain rcpthosts.lock virtualdomains.lock

locals me rcpthosts virtualdomains

その名の通りデフォルトドメインを定義するファイル

[root@sysg-freebsd control]# cat defaultdomainドメイン名.net

[root@sysg-freebsd control]# cat me

ドメイン名.net

ここに定義したバーチャルドメインは受信機能が可能

[root@sysg-freebsd control]# cat rcpthostsドメイン名.net

.ドメイン名.net

localhost

仮想ドメイン

[root@sysg-freebsd control]# cat virtualdomainsドメイン名.net:ドメイン名.net

[root@sysg-freebsd control]# cat plusdomain

ドメイン名.net

vpopmailを使う場合にlocalsは必ずlocalhostのみにして下さい。

[root@sysg-freebsd control]# cat locals

localhost

tcprules設定

この記事の内容はレンタルサーバを想定しているので、ネットワークアドレスは定義しません。DMZなどに設置する場合は192.168.などのネットワークアドレスで行ってください。

以下のIPをsmtp接続を許可する。

・127のサーバー自身を表すIP

・サーバーのグローバルIP

・SMTP接続する会社のIP

# vi /etc/tcp.smtp

127.:allow,RELAYCLIENT=””

160.xxx.yyy.217:allow,RELAYCLIENT=””

118.xxx.yyy.71:allow,RELAYCLIENT=””

:allow

# tcprules /etc/tcp.smtp.cdb /etc/tcp.smtp.tmp < /etc/tcp.smtp

# cp /etc/tcp.smtp* /usr/local/vpopmail/etc/

Sendmail抹殺システム enable-qmailスクリプト

#/etc/rc.confと/etc/mail/mailer.confの修正を行います。

一撃必殺スクリプトですが、スクリプトが何をしているかは覚えておきましょう。qmailからもし切り替える時に困ります。

# /var/qmail/scripts/enable-qmail

===> I hope you know what you are doing:

===> You just told your system to not

===> automaticaly start sendmail on your

===> next startup.

===> (i.e., added sendmail_enable=”NONE” to rc.conf)

===> Do not forget to choose an appropriate qmail startup

===> script. Go through /var/qmail/boot, choose one

===> and copy the chosen script as /var/qmail/rc

===> For example, “cp /var/qmail/boot/proc+df /var/qmail/rc”

****************************************************

※以下はenable-qmailを使わず手動で行うSendmailを無効にする方法です。

【本来のSendmailを無効にする】

[root@sysg-freebsd qmail]# cd /usr/sbin

[root@sysg-freebsd sbin]# mv sendmail sendmail.org

[root@sysg-freebsd sbin]# ln -s /var/qmail/bin/sendmail sendmail

【本来のSendmailを復活させる方法】

[root@sysg-freebsd sbin]# cd /usr/bin

[root@sysg-freebsd sbin]# rm -f sendmail

リストアは要するに引数を逆にするだけ。

[root@sysg-freebsd sbin]# mv sendmail.org sendmail

****************************************************

vpopmailドメイン設定

〇vpopmailにドメインの登録

# /usr/local/vpopmail/bin/vadddomain ドメイン名.net

Please enter password for postmaster:

enter password again:

NOTICE: Out of order entries found in /var/qmail/control/rcpthosts

Sorting…

〇デフォルトドメイン登録

# echo ‘ドメイン名.net’ > /usr/local/vpopmail/etc/defaultdomain

〇バウンスメール対策 .qmail-defaultを編集

・存在しないメールアドレス宛のメールを破棄。

・バウンスメールがキューにたまる事を防ぐ

# vi /usr/local/vpopmail/domains/ドメイン名.net/.qmail-default

| /usr/local/vpopmail/bin/vdelivermail ” bounce-no-mailbox

↓変更

| /usr/local/vpopmail/bin/vdelivermail ” delete

〇メールアドレス追加

# /usr/local/vpopmail/bin/vadduser ユーザー名@ドメイン名.net パスワード

〇valias追加

# /usr/local/vpopmail/bin/valias -i ユーザー名@ドメイン名.net mailer-daemon@ドメイン名.net

# /usr/local/vpopmail/bin/valias -i ユーザー名@ドメイン名.net postmaster@ドメイン名.net

# /usr/local/vpopmail/bin/valias -i ユーザー名@ドメイン名.net root@ドメイン名.net

vpopmailフィルターの調整

オリジナルの権限を確認

[root@sysg-freebsd ~]# ll /usr/local/vpopmail/bin/vchkpw

-rwx–x–x 1 vpopmail vchkpw 110185 Feb 23 02:16 /usr/local/vpopmail/bin/vchkpw*

[root@sysg-freebsd ~]# chmod 4755 /usr/local/vpopmail/bin/vchkpw

[root@sysg-freebsd ~]# chown root:vchkpw /usr/local/vpopmail/bin/vchkpw

再確認

[root@sysg-freebsd ~]# ll /usr/local/vpopmail/bin/vchkpw

-rwsr-xr-x 1 root vchkpw 110185 Feb 23 02:16 /usr/local/vpopmail/bin/vchkpw*

qmailメールシステム起動

いよいよqmail起動です。

# /usr/local/etc/rc.d/qmail.sh start

他のサーバーからnmapを使ってポートの確認

PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

110/tcp open pop3

587/tcp open submission

いい塩梅です。

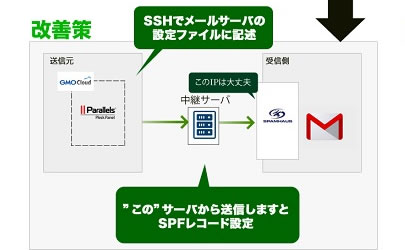

第三者不正中継対策

別ページを用意

http://sys-guard.com/post-4406/

不正中継チェックをクリアしていないメールサーバーを公開してはいけません。

BeckyやOutlookなどで確認

vpopmailで設定したアカウントを追加し必ず送受信テストを行ってください。

覚えておこう qmailの起動スクリプトはここだ!

/usr/local/etc/rc.d/qmail.sh

/var/qmail/rc

※/usr/local/etc/rc.d/はそこに起動スクリプトを置くとFreeBSDサーバーの起動や停止時にファイルが自動実行されるディレクトリです。

覚えておこう qmailのログの見方はこうだ!

# cat /var/log/maillog

あら、普通。

*************************************************

〇余談

今回構築してきた方法では一般的なメールログの/var/log/maillogに自動でログファイルをおいてくれる。よく見る構築方法によっては/var/log/qmailディレクトリ以下に設置するものであり、postfixに慣れ親しんでいる私からするととても見にくいものです;

さらにqmailの本来のログはタイムスタンプの形式が特殊なので以下のようにtai64nlocalコマンドで変換しないと人間では時間の判断がつきません。普通って普通にありがたいのだ。

# cat /var/log/qmail/smtpd/current | tai64nlocal

# cat /var/log/qmail/current | tai64nlocal

*************************************************

※SpamAssassinをインストールした人用

# cat /var/log/maillog

[bash] Feb 23 05:33:13 hogehoge.net qmail: 1424637193.608689 status: local 1/10 remote 0/20Feb 23 05:33:13 hogehoge.net spamc[1108]: connect to spamd on ::1 failed, retrying (#1 of 3): Connection refused

Feb 23 05:33:13 hogehoge.net spamc[1108]: connect to spamd on 127.0.0.1 failed, retrying (#1 of 3): Connection refused

Feb 23 05:33:14 hogehoge.net spamc[1108]: connect to spamd on ::1 failed, retrying (#2 of 3): Connection refused

Feb 23 05:33:14 hogehoge.net spamc[1108]: connect to spamd on 127.0.0.1 failed, retrying (#2 of 3): Connection refused

Feb 23 05:33:15 hogehoge.net spamc[1108]: connect to spamd on ::1 failed, retrying (#3 of 3): Connection refused

Feb 23 05:33:15 hogehoge.net spamc[1108]: connect to spamd on 127.0.0.1 failed, retrying (#3 of 3): Connection refused

Feb 23 05:33:15 hogehoge.net spamc[1108]: connection attempt to spamd aborted after 3 retries

[/bash]

さっきログで見るとこんな風にspamdが暴れていると思います。

一度SpamAssassinを削除して再インストールしてください。

# cd /usr/ports/mail/spamassassin

削除

# make deinstall

インストール

# make BATCH=yes WITHOUT_AS_ROOT=yes install clean

sa-update

# /usr/local/bin/sa-update

起動

# /usr/local/etc/rc.d/sa-spamd start

# tail -f /var/log/maillog

[bash] Feb 24 18:05:48 hogehoge.net qmail: 1424768748.058130 new msg 7063015

Feb 24 18:05:48 hogehoge.net qmail: 1424768748.058291 info msg 7063015: bytes 1724 from <hogeuser@sys-guard.com> qp 27020 uid 89

Feb 24 18:05:48 hogehoge.net qmail: 1424768748.060911 starting delivery 29: msg 7063015 to local hogehoge.net-hogeuser@hogehoge.net.net

Feb 24 18:05:48 hogehoge.net qmail: 1424768748.060997 status: local 1/10 remote 0/20

Feb 24 18:05:48 hogehoge.net spamd[4824]: spamd: connection from localhost [::1]:21107 to port 783, fd 6

Feb 24 18:05:48 hogehoge.net spamd[4824]: spamd: handle_user (getpwnam) unable to find user: ‘hogeuser@hogehoge.net’

Feb 24 18:05:48 hogehoge.net spamd[4824]: spamd: still running as root: user not specified with -u, not found, or set to root, falling back to nobody

Feb 24 18:05:48 hogehoge.net spamd[4824]: spamd: processing message <20150224180545.99AB.7B45075E@sys-guard.com> for hogeuser@hogehoge.net.net:65534

Feb 24 18:05:48 hogehoge.net spamd[4824]: spamd: clean message (1.3/5.0) for hogeuser@hogehoge.net:65534 in 0.3 seconds, 1724 bytes.

Feb 24 18:05:48 hogehoge.net spamd[4824]: spamd: result: . 1 – RDNS_NONE,URIBL_BLOCKED scantime=0.3,size=1724,user=hogeuser@hogehoge.net,uid=65534,required_score=5.0,rhost=localhost,raddr=::1,rport=21107,mid=<20150224180545.99AB.7B45075E@sys-guard.com>,autolearn=no autolearn_force=no

Feb 24 18:05:48 hogehoge.net qmail: 1424768748.396273 delivery 29: success: did_0+0+1/

Feb 24 18:05:48 hogehoge.net qmail: 1424768748.396380 status: local 0/10 remote 0/20

Feb 24 18:05:48 hogehoge.net qmail: 1424768748.396433 end msg 7063015

[/bash]

メールを外部から受信してみます。

spamd(SpamAssassin)がきちんと仕事をしているのがわかりますね。

備忘録 コピペで使えるvpopmail主要コマンド

〇バーチャルドメイン追加

/usr/local/vpopmail/bin/vadddomain ドメイン

〇メールボックス作成

/usr/local/vpopmail/bin/vadduser メールアドレス

〇メールボックス削除

/usr/local/vpopmail/bin/vdeluser メールアドレス

〇バーチャルドメイン削除

/usr/local/vpopmail/bin/vdeldomain ドメイン

〇パスワードの変更

/usr/local/vpopmail/bin/vpasswd メールアドレス

〇ユーザー情報の確認

/usr/local/vpopmail/bin/vuserinfo メールアドレス

〇ドメインquota設定

/usr/local/vpopmail/bin/vsetuserquota ドメイン 容量

〇ユーザーquota設定

/usr/local/vpopmail/bin/vsetuserquota メールアドレス 容量

〇その他ドメイン設定変更

/usr/local/vpopmail/bin/vmoddomlimits ドメイン 容量等

〇その他ユーザー設定変更

/usr/local/vpopmail/bin/vmoduser メールアドレス 容量等

qmailプログラム群一覧

qmail-inject コマンドライン版のメールクライアント

qmail-smtpd SMTP経由でメールを受信する。受信したメールは qmail-queue に渡される

qmail-queue メールをキューに登録する

qmail-clean システムがクラッシュしたときににキュー内に残された不要なファイルを削除する

qmail-send キュー上のメールの配送制御を行う

qmail-lspawn qmail-localを呼び出してローカルユーザ宛のメールを配送させる。qmail-sendから呼び出される

qmail-local ローカルユーザ宛のメールを配送する

qmail-rspawn qmail-remoteを呼び出してリモートユーザ宛のメールを配送させる。qmail-sendから呼び出される

qmail-remote リモートユーザにメールを配送する

qmail-showctl 現在の設定を表示する

qmail-start メールの配送のためのプロセス qmail-send、qmail-lspawn、qmail-rspawn、qmail-cleanを起動する

qmail-qmtpd QMTPでの接続を受け付ける

qmail-pop3d POP3の接続時に、ユーザーのメール読み込み・削除を支援する

qmail-popup POP3の接続時に、ユーザ・パスワード情報を確認するために利用する

qmail-qread キューにあるメールの情報を表示する

qmail-qstat キューにたまっているメールの数を表示する

qmail-tcpto qmail-remoteのタイムアウトテーブルを表示する

qmail-tcpok qmail-remoteのタイムアウトテーブルを初期化する

sendmail sendmailコマンド互換のインターフェースを持つプログラム。sendmailの置き換えのために準備されている

splogger syslogに各種ログを渡す

tcp-env ネットワーク接続時の情報を環境変数に設定する

qbiff 新着メールが届くと画面にその旨を表示する

maildir2mbox maildir形式のメールボックスをmbox形式に変換する

maildirmake maildir形式のメールボックスを作成する

maildirwatch 環境変数MAILDIRに指定されたメールボックスの新着メールを表示する

qmail-newmrh 設定ファイルmorercpthostsからデータベースファールmorercpthosts.cdbに書き出す。このファイルはqmail-smtpdが利用する

qmail-newu 設定ファイル /var/qmail/users/assignの情報を、データーベースファイル /var/qmail/users/cdbに書き出す。このファイルは qmail-lspawnがりようする。

qmail-pw2u /etc/passwdなどのユーザ情報ファイルを標準出力から読み込み、/var/qmail/users/assignに出力する

qmail キュープロセス一覧

/var/qmail/queue/以下のディレクトリでqueueのプログラム用ディレクトリが配置されています。運用でキュー詰まりが起こった事もあります。障害復旧やqmailのメールログを読む為にも把握しておきましょう。

pid 空のファイル(メールをキューに登録するときに利用)

mess メール(メッセージ)

intd 送信者と宛先のアドレス(アドレスをキューに登録するときに利用)

todo 送信者と宛先のアドレス(qmail-queueからqmail-sendに渡すときに利用)

info 送信者のアドレス

local 宛先のアドレス(ローカル配送)

remote 宛先のアドレス(リモート配送)

bounce 配送に失敗したメールの情報(宛先アドレスとしっぱりの理由)

lock ロックファイル

qmailスパムフィルター Spamdyke

頼りになるスパムフィルターのSpamdyke(DNSBL+S25R+Graylisting)

@see

http://www.danchu.jp/memo/qmail.htm

http://www.ksknet.net/freebsd/qmailvpopmailqm.html