どうもカトーです。

年も明けましたので環境見直しを行っています。我々インフラの人間は定期的にOSやソフトウェアの脆弱性が発見された時に、対策パッチやセキュリティアップデートなどを行いますが、定期的な保守が無いお客様で、ゴリッゴリにチューニングしたパッケージやOSSは脆弱性情報の確認が難しい場合があります。サーバごとにパッケージの確認は手間のかかる作業です。そういう時はまずは脆弱性スキャナーでバージョンでのCVEが出てないか調査しますが、Nessusバージョン指定などレギュレーションが担保されている以外は、OpenVASを使ったりします。

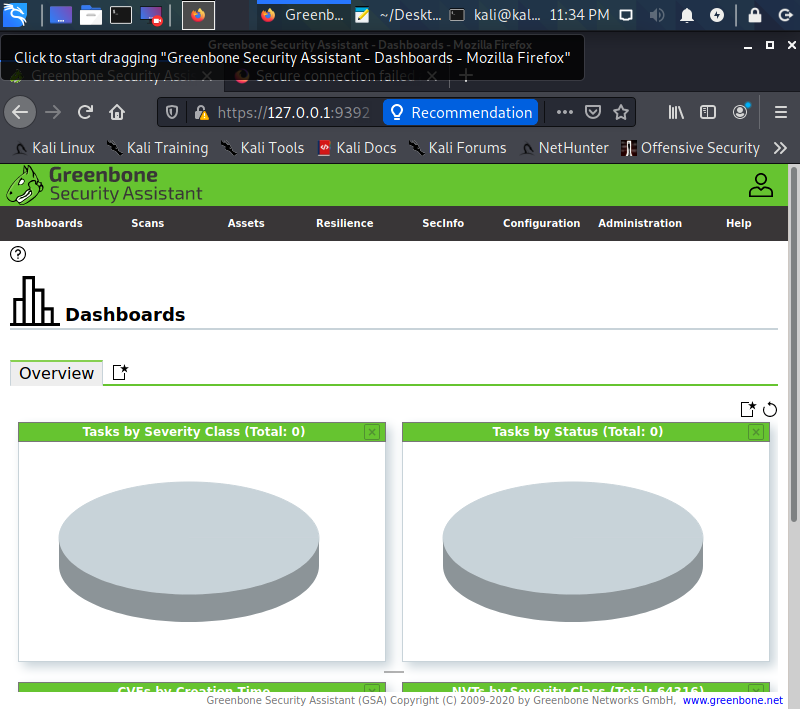

ちなみにOpenVASは何かというと元々Nessusオープンソースでしたが、有料商用ソフトウェアになり、オープンソースだったものを拡張を続けたものがOpenVASで、コミニティで開発されつつ、支援するドイツGreenbone Networks社の商用サポートもあります。そんなOpenVASですが、少し前にGVM(Greenbone-Vulnerability-Manager)と名前が変わりました。Kali Linux Tools ListingにはGVMが現時点(2021-01-05)掲載されていませんが、aptコマンドで普通に入ります。

以前にスタッフがCentOSに入れていましたので、今回は手元のKaliを仮想のovaで用意しつつ、新たにGVMを入れてみます。

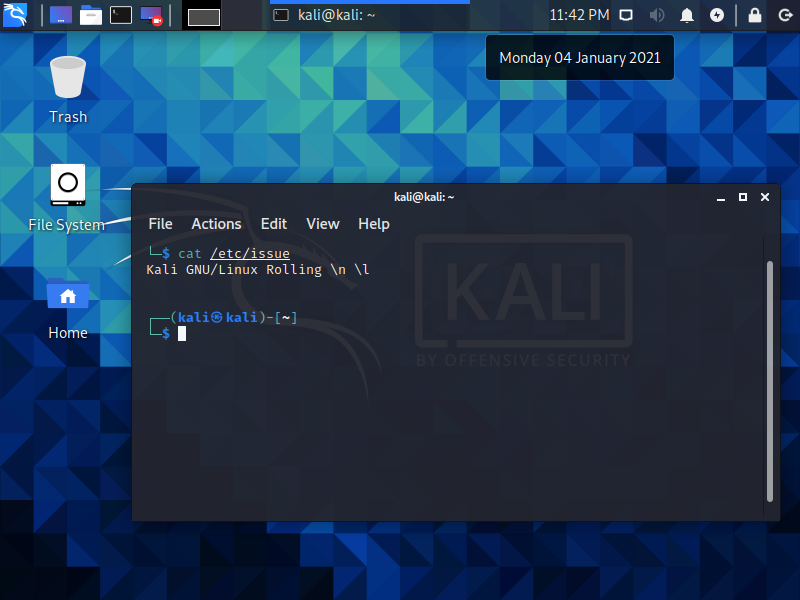

早速インストール……の前にまずはアップデート

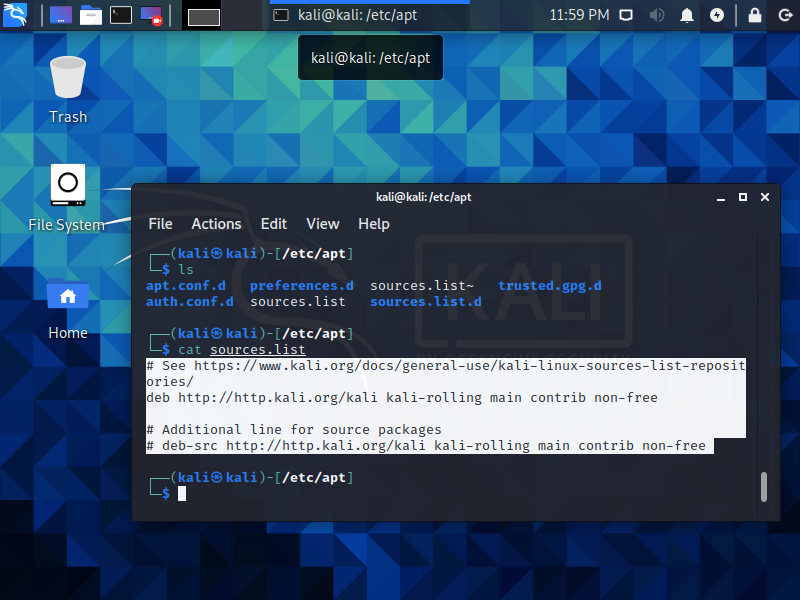

KaliのバージョンはRolling ですので、一応レポジトリを確認してからアップデートしておきます。

|

1 2 3 |

$ cat /etc/apt/sources.list deb http://http.kali.org/kali kali-rolling main contrib non-free deb-src http://http.kali.org/kali kali-rolling main contrib non-free |

|

1 2 |

$ sudo apt update $ sudo apt full-upgrade -y |

参考:https://www.kali.org/docs/general-use/updating-kali/

お約束ですが、仮想の場合、NAT利用するホスト側のアンチウィルスでエラーになる事もあるので、ここで一時停止しておきましょう。

お約束の再起動してインストールを続けます。

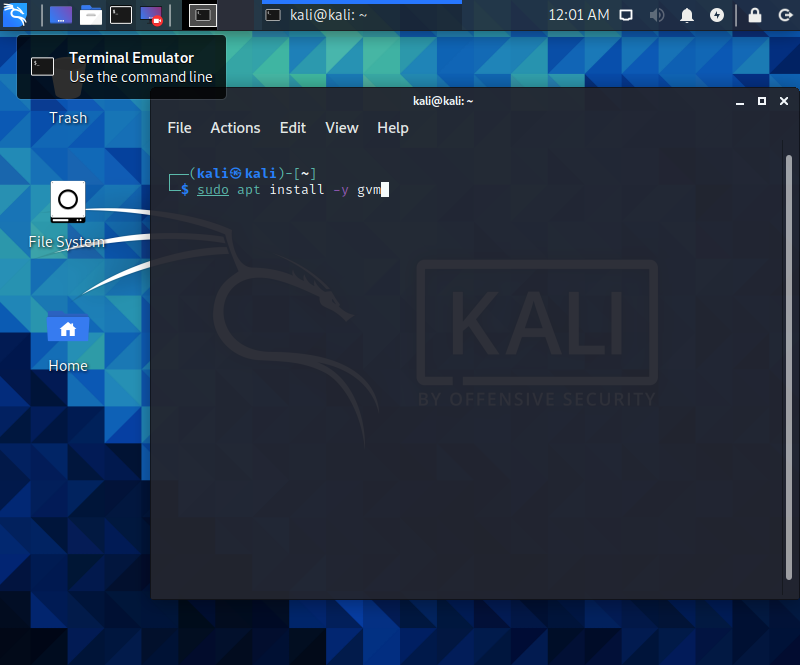

GVM インストール

|

1 |

$sudo apt install -y gvm |

インストール後、セットアップを行います。

|

1 |

sudo gvm-setup |

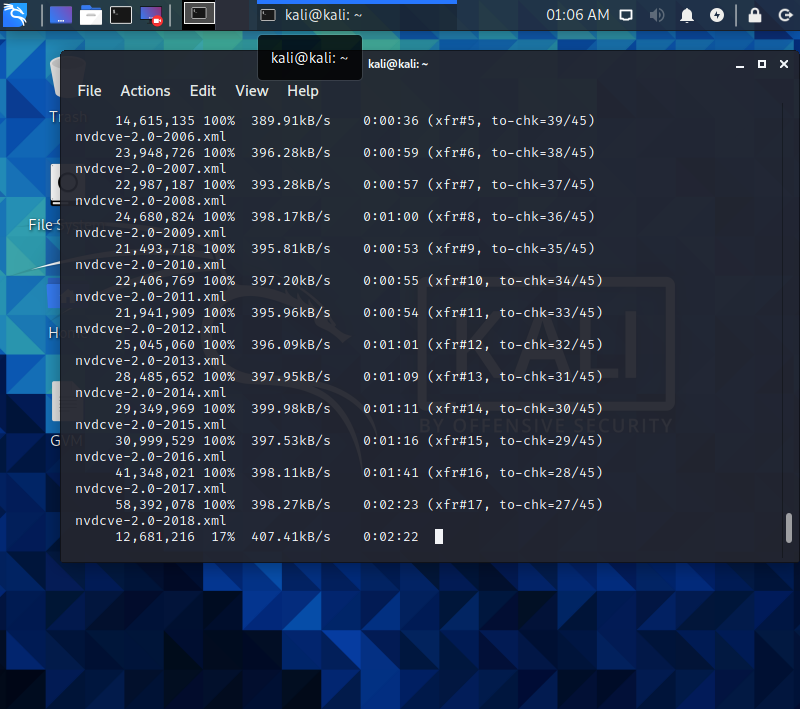

ダウンロードするファイルも多いので、結構時間が掛かります。会社の回線は専用線で1Gbps出てるのですが、それでも結構な時間が掛かりました。

セットアップ

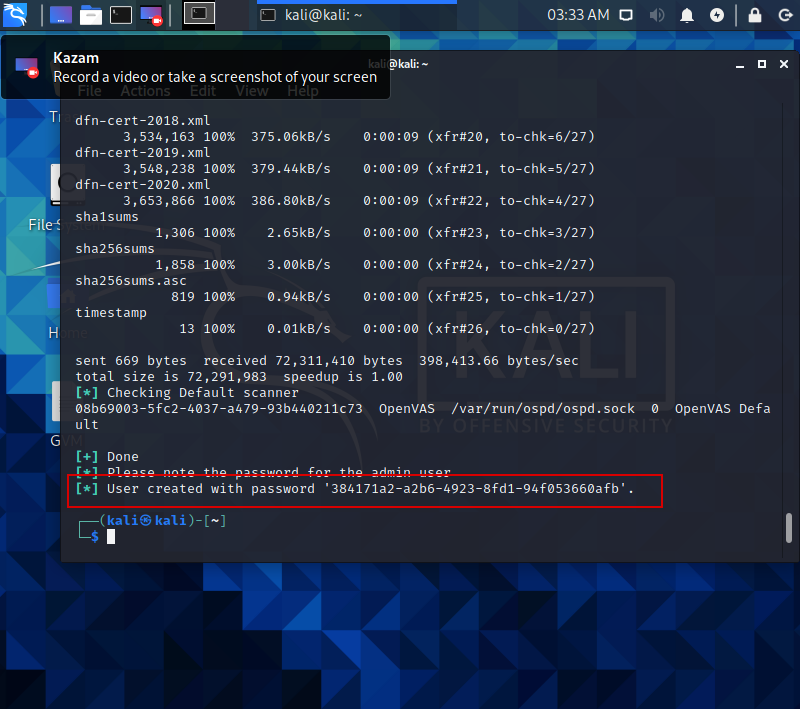

セットアップが終わると、管理パスワードが出るので、ファイルを作ってコピーしておきます。

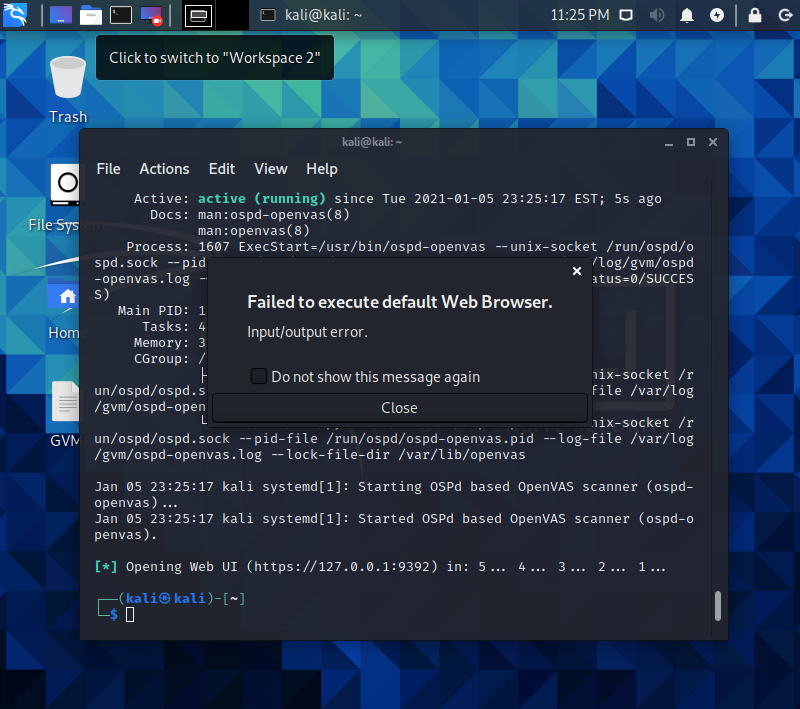

次にGVMをスタートさせます。

|

1 |

$ sudo gvm-start |

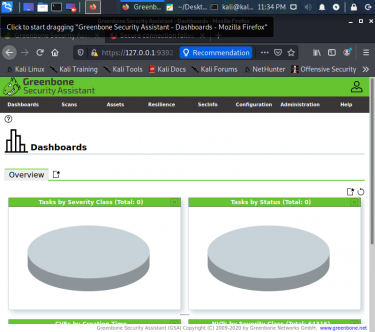

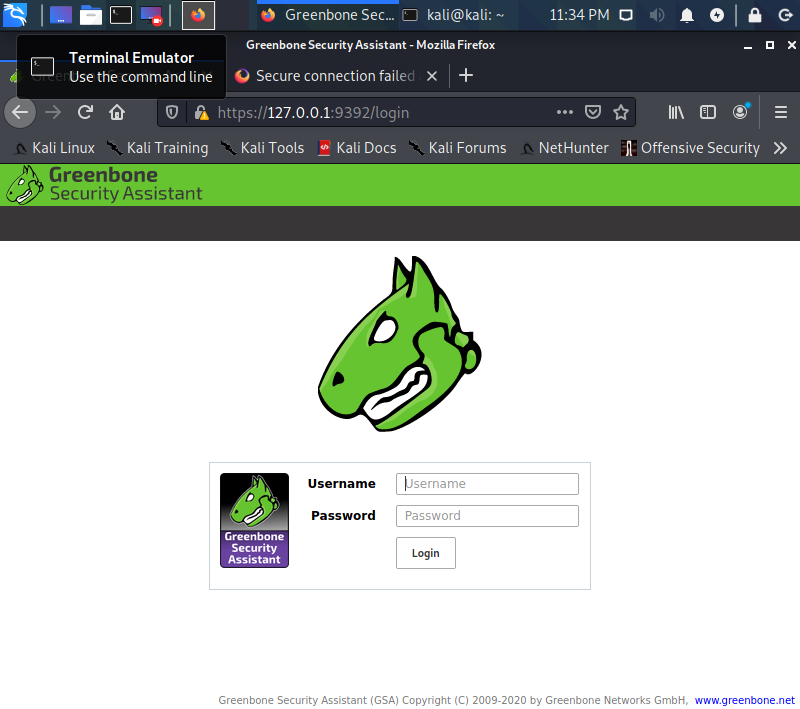

本来であればブラウザが自動で起動しますが、エラーになるので手動でWeb Browserを立ち上げて 127.0.0.1:9392 を開きます。Firefoxではセキュリティ警告がでますが、アドバンスで進みます。

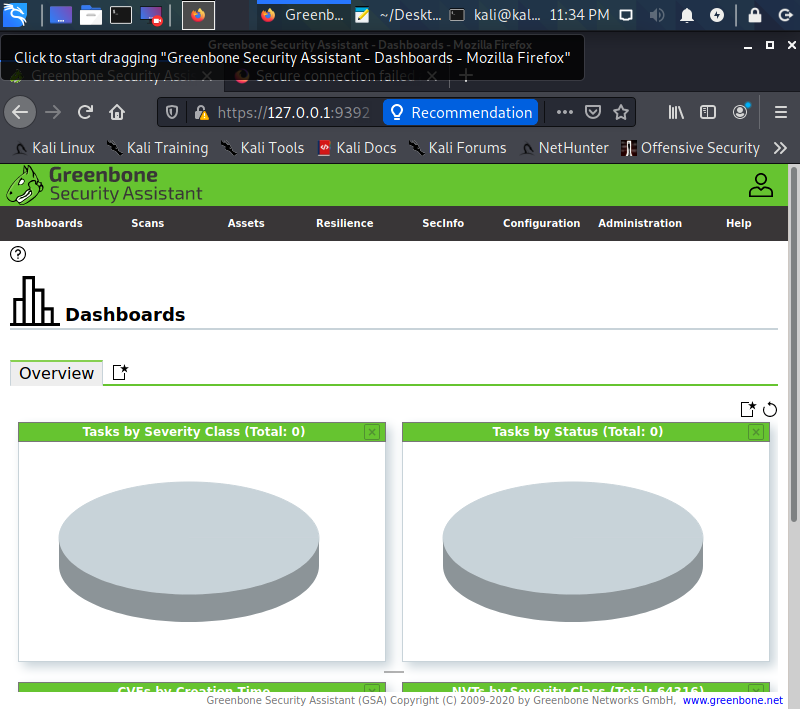

あとはOpenVASと同じような感じです。

最後に

難しい点はないですが、躓くところとしては、仮想の場合ホストのアンチウィルスがビンビン反応しているのを無視して、アップデートし直しセットアップの時間が掛かる点と、adminのパスワードを保存し忘れぐらいでしょうか?

いずれもフォーラムに同様なトピックがあるで確認がすれば良いですね。